Irańczycy szykują zemstę za Stuxneta?

26 października 2010, 10:07Iranian Cyber Army, grupa która wcześniej zaatakowała Twittera i Baidu, przygotowuje gigantyczny botnet. Specjaliści uważają, że to właśnie ta grupa zaatakowała w ubiegłym miesiącu serwis TechCrunch i spowodowała, że jego czytelnicy byli zarażani szkodliwym kodem.

Wirusem w nowotwór

2 września 2011, 11:44Wstępne badania kliniczne przeprowadzone na 23 pacjentach sugerują, że pojedyncza szczepionka zawierająca genetycznie zmodyfikowanego wirusa może zabić dający przerzuty guz nowotoworowy, nie wyrządzając przy tym szkody zdrowym tkankom.

Tu Dolly STOP wilk STOP

9 sierpnia 2012, 06:15Już od jesieni zestresowane obecnością wilków górskie owce szwajcarskie będą mogły wysłać do właściciela SMS-a. A wszystko dzięki specjalnej obroży monitorującej tętno. Opracował ją dr Jean-Marc Landry z organizacji Kora.

Powinno boleć a znieczula

25 października 2013, 11:00Zamieszkujące Amerykę Północą gryzonie Onychomys z rodziny chomikowatych, nie tylko są odporne na jad skorpiona, ale mogą przyczynić się do wyprodukowania doskonalszych środków przeciwbólowych. Onychomys, gdy podczas polowania zostanie ugryziony przez skorpiona, przez chwilę liże łapy, a następnie kontynuuje atak

Poważna dziura w Windows XP

3 grudnia 2014, 10:49Cisco poinformowało o odkryciu poważnej dziury w Windows XP. Błąd występuje w sterowniku systemu plików FAT32, a napastnik może go wykorzystać do przejęcia kontroli nad komputerem. Dziura taka została załatana w październiku w systemach Windows Server 2003, Vista oraz Server 2008

OS X wystawiony na atak

5 sierpnia 2015, 09:15W najnowszej wersji systemu OS X odkryto poważną dziurę, która pozwala napastnikowi na zdobycie przywilejów administratora bez potrzeby znajomości hasła. Dziura występuje w dodanym do OS X 10.10 mechanizmie rejestrowania błędów

Poważna dziura w Javie

25 marca 2016, 10:02Użytkownicy Javy powinni jak najszybciej zainstalować opublikowaną właśnie łatę. W oprogramowaniu znaleziono dziurę, która pozwala na zdalne przejęcie pełnej kontroli nad komputerem ofiary.

Wojna sztucznej inteligencji na platformie Kaggle

20 lipca 2017, 12:17Najlepszą obroną przeciwko złej sztucznej inteligencji może być dobra sztuczna inteligencja. Systemy SI będą przyszłością bezpieczeństwa, a używać ich będą zarówno cyberprzestępcy jak i osoby odpowiedzialne za ochronę infrastruktury IT.

Szczepienie przeciw rotawirusom może chronić przed cukrzycą typu 1.

23 stycznia 2019, 12:43Spadek liczby australijskich dzieci, u których diagnozuje się cukrzycę typu 1., może się wiązać z wprowadzeniem rutynowych szczepień niemowląt przeciwko rotawirusom.

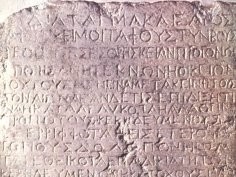

Miał być najstarszym dokumentem związanym z chrześcijaństwem. Nie ma z nim nic wspólnego

21 marca 2020, 05:47Tekst, o którym przez wiele lat sądzono, że jest najstarszym dokumentem powiązanym z chrześcijaństwem i Jezusem, najprawdopodobniej nie ma z nimi nic wspólnego. Dokument ten to kawałek marmuru z zapisanym w grece dekretem wydanym przez niewymienionego z imienia cesarza. Władca wprowadza w nim karę śmierci za bezczeszczenie grobów i ciał zmarłych.